Protezione dagli exploit

Praticamente ogni computer ha una "porta di servizio" attraverso cui i malintenzionati possono entrare nella vostra casa digitale.

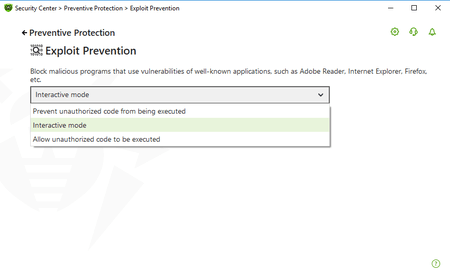

Il componente Protezione dagli exploit proteggerà dagli oggetti malevoli che per infiltrarsi nel sistema, cercano di sfruttare le vulnerabilità nelle applicazioni più comuni. Al rilevamento di un tentativo di infiltrazione attraverso una vulnerabilità, Dr.Web termina forzatamente il processo del programma sotto attacco.

Exploit (tradotto dall'inglese exploit usare, sfruttare) – un programma malevolo, una sequenza di comandi o un codice malevolo appositamente scritto che sfruttano le vulnerabilità, tra le altre cose per consegnare trojan nel sistema o hackerare software. Esistono anche serie di exploit – "exploit pack" studiati per sfruttare una vasta gamma di vulnerabilità.

Un exploit consente a un malintenzionato di infiltrarsi inosservato nel sistema. Anche se il sistema operativo è configurato in modo tale che all'avvio dei programmi (uno dei quali può essere malevolo) esso restituisce un avviso sul lancio di applicazione, il codice malevolo può essere eseguito invisibilmente per l'utente mediante l'utilizzo delle vulnerabilità.

Dr.Web protegge dagli exploit intercettando il programma che viene incorporato attraverso una vulnerabilità.

I sistemi invulnerabili non esistono!

Gli sviluppatori dei software cercano di rilasciare prontamente le patch per le falle conosciute. Per esempio Microsoft rilascia abbastanza frequentemente aggiornamenti di sicurezza. Tuttavia, gli utenti installano una parte degli aggiornamenti con grande ritardo (o non li installano affatto), il che stimola i malintenzionati sia a cercare nuove vulnerabilità che a sfruttare quelle conosciute, ma non coperte sul lato delle potenziali vittime.

Scopri di più

Per scoprire come i malintenzionati entrano in sistemi presumibilmente protetti, come vengono creati gli exploit, leggete le edizioni delle rubriche «Vulnerable» e «Unexpected guests» del progetto «The Anti-virus Times».

Dr.Web Security Space

Dr.Web Security Space Dr.Web Katana

Dr.Web Katana Dr.Web Premium

Dr.Web Premium Dr.Web Security Space

Dr.Web Security Space Dr.Web Security Space

Dr.Web Security Space Dr.Web Katana

Dr.Web Katana Dr.Web Security Space

Dr.Web Security Space